Recon and Scan with Metasploit

Quando falamos em Penetration Test (Teste de Penetração), uma das etapas que deve ser executada, é a arte da

recolha de informações sobre determinando alvo.

[ Hits: 13.339 ]

Por: Roberto Soares (3spreto) em 09/03/2012 | Blog: http://codesec.blogspot.com

Recon

Por exemplo, quais as empresas externas que prestam serviços para seu alvo. Você pode encontrar também, pedaços de papéis com usuários e senhas anotados, dentre outros.

Uma técnica bem conhecida, que também se utiliza nesta etapa, é a Engenharia Social. Muito utilizada por Kevin Mitnick, famoso Hacker, que utilizava esta técnica para persuadir as pessoas a lhe passarem informações preciosas, e com isso, poder realizar as intrusões que desejava.

NOTA: Uma frase marcante que retrata bem isto é a seguinte:

Por que não existe Patch para a estupidez humana!. Concordam?

A etapa de Recon é bem vasta, mas ficaremos limitados a uma ferramenta chamada: Search_Email_Collector, presente no Metasploit, que podemos encaixar nesta fase, que é a recolha de e-mails de determinado domínio.

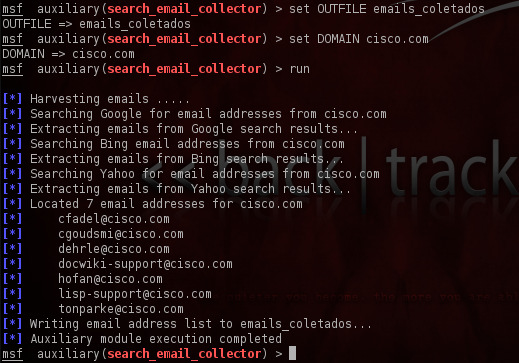

Para utilizarmos este módulo, basta iniciar o msfconsole e digitar:

use auxiliary/gather/search_email_collector

...Para começarmos a sua configuração. Como podem visualizar na imagem acima, basta especificar apenas a opção DOMAIN (domínio), para que este módulo auxiliar possa ser utilizado.

Neste módulo, existem 5 opções simples de configuração:

- DOMAIN

- OUTFILE

- SEARCH_BING

- SEARCH_GOOGLE

- SEARCH_YAHOO

A opção DOMAIN, nós especificamos o domínio que desejamos efetuar a busca.

Em OUTFILE, podemos especificar um arquivo com nome qualquer, onde será gravado os resultados da busca.

As outras opções estão habilitadas como: true (ou seja, verdadeira), onde será utilizada os 3 motores de busca (Bing, Google e Yahoo) disponíveis para realizar a consultar, e se existe indexados em sua base de e-mails pertencentes a aquele domínio.

Ok! Vocês devem estar se perguntando: Por que levantar este tipo de informação?

De posse de uma lista de e-mails, posso enviar arquivos maliciosos nestes endereços, para que a vítima acesse-os e com isso, eu consiga ganhar acesso ao sistema interno da empresa.

Posso enviar um arquivo no formato PDF, XLS, DOC, links maliciosos, entre outros. Com isto, posso começar a escalação de privilégios na rede alvo.

Isto já um assunto para artigos futuros. :)

2. Scanning

Integração Contínua com Jenkins - Instalação (Parte 1)

Vazamento de informações vitais via "HP Operations Manager Perfd"

Intrusão simples com Metasploit

Vírus em câmeras digitais: possibilidades

Vulnerabilidade e segurança no Linux

Verificação de integridade de arquivos - Ferramenta OSSEC

É sempre bom acompanhar artigos do @roberto_espreto. Hiper interssantes, aprendo muito!

Patrocínio

Destaques

Artigos

Maquina modesta - a vez dos navegadores ferrarem o usuario

Fscrypt: protegendo arquivos do seu usuário sem a lentidão padrão de criptograr o disco

Faça suas próprias atualizações de pacotes/programas no Void Linux e torne-se um Contribuidor

Dicas

Configurando o Cairo Dock individualmente em ambientes diferentes na mesma maquina

Calculadoras online gratuitas para o dia a dia do usuário Linux

Utilizando a Ferramenta xcheckrestart no Void Linux

Pisando no acelerador do Linux Mint: Kernel XanMod, zRAM e Ajustes de Swap

Tópicos

(CLIPPER) Rodando o mesmo código tanto no Windows quanto no Linux (2)

Entrevista com Greg Kroah-Hartman (3)

Bluetooth desconecta logo após conectar, ubuntu 25.10 (1)

Top 10 do mês

-

Xerxes

1° lugar - 149.805 pts -

Fábio Berbert de Paula

2° lugar - 71.421 pts -

Buckminster

3° lugar - 48.739 pts -

Alberto Federman Neto.

4° lugar - 41.512 pts -

edps

5° lugar - 26.552 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

6° lugar - 26.032 pts -

Sidnei Serra

7° lugar - 24.647 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 23.249 pts -

Daniel Lara Souza

9° lugar - 23.129 pts -

Andre (pinduvoz)

10° lugar - 20.220 pts