Um olhar sobre o Portage Tools - Parte II

Na primeira parte deste artigo vimos alguns conceitos sobre as ferramentas que o Portage utiliza para trabalhar. Apresentei superficialmente o emerge e suas próprias ferramentas: ebuilds, atoms, set e tbz2. Pois bem, é hora de continuarmos nossa jornada por dentro do Portage Tools, através de seus arquivos de configuração.

Parte 3: /usr/portage/profile

O Portage Profile especifica valores padrão, por pacote e globalmente, para as USE flags. É mantido como uma parte da árvore de diretórios do Portage pelos seus desenvolvedores (/usr/portage/profiles). Podemos ver os profiles disponíveis com o comando:

eselect profile list

O comando acima produzirá a seguinte saída: Os profiles normais são aqueles que começam com default, seguidos pelo sub profile de acordo com o Kernel (linux ou bsd), seguidos pela arquitetura do sistema (x86, amd64), seguidos pela versão de lançamento (13.0) e seguidos pelo alvo (desktop, servidor, desenvolvedor etc). O sub profile desktop, contém um outro sub profile: gnome ou kde. O asterisco na frente do profile, indica o profile ativo no momento. Para mudar de profile, é preciso rodar o seguinte comando:

eselect profile set 6

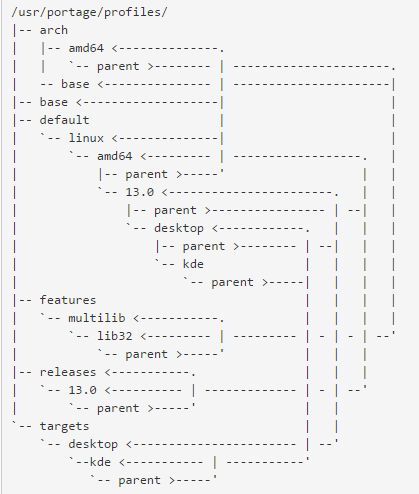

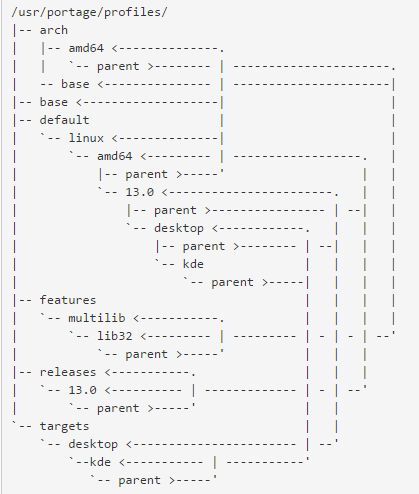

Todos os profiles listados são encontrados em diretórios (/usr/portage/profiles), estruturados em forma de cascata. Vamos olhar mais de perto os arquivos que compõem o diretório /usr/portage/profiles.

Vamos olhar mais de perto os arquivos que compõem o diretório /usr/portage/profiles.

eselect profile list

O comando acima produzirá a seguinte saída: Os profiles normais são aqueles que começam com default, seguidos pelo sub profile de acordo com o Kernel (linux ou bsd), seguidos pela arquitetura do sistema (x86, amd64), seguidos pela versão de lançamento (13.0) e seguidos pelo alvo (desktop, servidor, desenvolvedor etc). O sub profile desktop, contém um outro sub profile: gnome ou kde. O asterisco na frente do profile, indica o profile ativo no momento. Para mudar de profile, é preciso rodar o seguinte comando:

eselect profile set 6

Todos os profiles listados são encontrados em diretórios (/usr/portage/profiles), estruturados em forma de cascata.

Simples e direto.

Parabéns.

----------------------------------------------------------------------------------------------------------------

http://24.media.tumblr.com/tumblr_m62bwpSi291qdlh1io1_250.gif

Encryption works. Properly implemented strong crypto systems are one of the few things that you can rely on. Unfortunately, endpoint security is so terrifically weak that NSA can frequently find ways around it. — Edward Snowden