Recon and Scan with Metasploit

Quando falamos em Penetration Test (Teste de Penetração), uma das etapas que deve ser executada, é a arte da

recolha de informações sobre determinando alvo.

recolha de informações sobre determinando alvo.

Recon

Nesta fase, levantamos todos os tipos de informações. Como utilizar o Dumpster Diving, que consiste em verificar o lixo

produzido

pela empresa, afim de nos dar uma visão geral de seu funcionamento.

Por exemplo, quais as empresas externas que prestam serviços para seu alvo. Você pode encontrar também, pedaços de papéis com usuários e senhas anotados, dentre outros.

Uma técnica bem conhecida, que também se utiliza nesta etapa, é a Engenharia Social. Muito utilizada por Kevin Mitnick, famoso Hacker, que utilizava esta técnica para persuadir as pessoas a lhe passarem informações preciosas, e com isso, poder realizar as intrusões que desejava.

NOTA: Uma frase marcante que retrata bem isto é a seguinte:

“Por que não existe Patch para a estupidez humana!”. Concordam?

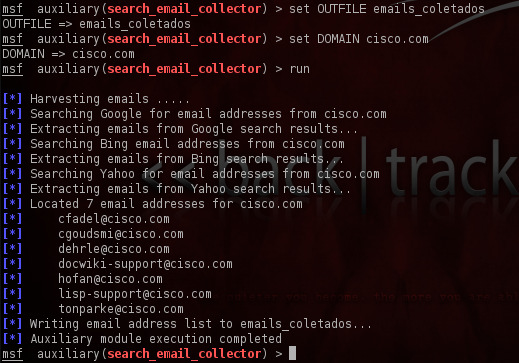

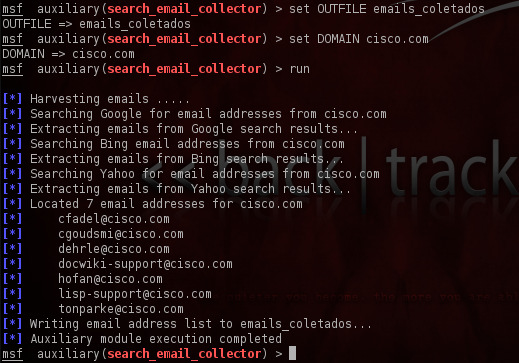

A etapa de Recon é bem vasta, mas ficaremos limitados a uma ferramenta chamada: Search_Email_Collector, presente no Metasploit, que podemos encaixar nesta fase, que é a recolha de e-mails de determinado domínio.

Para utilizarmos este módulo, basta iniciar o msfconsole e digitar:

use auxiliary/gather/search_email_collector

...Para começarmos a sua configuração. Como podem visualizar na imagem acima, basta especificar apenas a opção DOMAIN (domínio), para que este módulo auxiliar possa ser utilizado.

Neste módulo, existem 5 opções simples de configuração:

A opção DOMAIN, nós especificamos o domínio que desejamos efetuar a busca.

Em OUTFILE, podemos especificar um arquivo com nome qualquer, onde será gravado os resultados da busca.

As outras opções estão habilitadas como: true (ou seja, verdadeira), onde será utilizada os 3 motores de busca (Bing, Google e Yahoo) disponíveis para realizar a consultar, e se existe indexados em sua base de e-mails pertencentes a aquele domínio.

Ok! Vocês devem estar se perguntando: “Por que levantar este tipo de informação?”

De posse de uma lista de e-mails, posso enviar arquivos maliciosos nestes endereços, para que a vítima acesse-os e com isso, eu consiga ganhar acesso ao sistema interno da empresa.

Posso enviar um arquivo no formato PDF, XLS, DOC, links maliciosos, entre outros. Com isto, posso começar a escalação de privilégios na rede alvo.

Isto já um assunto para artigos futuros. :)

Por exemplo, quais as empresas externas que prestam serviços para seu alvo. Você pode encontrar também, pedaços de papéis com usuários e senhas anotados, dentre outros.

Uma técnica bem conhecida, que também se utiliza nesta etapa, é a Engenharia Social. Muito utilizada por Kevin Mitnick, famoso Hacker, que utilizava esta técnica para persuadir as pessoas a lhe passarem informações preciosas, e com isso, poder realizar as intrusões que desejava.

NOTA: Uma frase marcante que retrata bem isto é a seguinte:

“Por que não existe Patch para a estupidez humana!”. Concordam?

A etapa de Recon é bem vasta, mas ficaremos limitados a uma ferramenta chamada: Search_Email_Collector, presente no Metasploit, que podemos encaixar nesta fase, que é a recolha de e-mails de determinado domínio.

Para utilizarmos este módulo, basta iniciar o msfconsole e digitar:

use auxiliary/gather/search_email_collector

...Para começarmos a sua configuração. Como podem visualizar na imagem acima, basta especificar apenas a opção DOMAIN (domínio), para que este módulo auxiliar possa ser utilizado.

Neste módulo, existem 5 opções simples de configuração:

- DOMAIN

- OUTFILE

- SEARCH_BING

- SEARCH_GOOGLE

- SEARCH_YAHOO

A opção DOMAIN, nós especificamos o domínio que desejamos efetuar a busca.

Em OUTFILE, podemos especificar um arquivo com nome qualquer, onde será gravado os resultados da busca.

As outras opções estão habilitadas como: true (ou seja, verdadeira), onde será utilizada os 3 motores de busca (Bing, Google e Yahoo) disponíveis para realizar a consultar, e se existe indexados em sua base de e-mails pertencentes a aquele domínio.

Ok! Vocês devem estar se perguntando: “Por que levantar este tipo de informação?”

De posse de uma lista de e-mails, posso enviar arquivos maliciosos nestes endereços, para que a vítima acesse-os e com isso, eu consiga ganhar acesso ao sistema interno da empresa.

Posso enviar um arquivo no formato PDF, XLS, DOC, links maliciosos, entre outros. Com isto, posso começar a escalação de privilégios na rede alvo.

Isto já um assunto para artigos futuros. :)