PuTTY - Release 0.66 - Parte I

Este artigo descreve opções de PuTTY conforme versão 0.66.

[ Hits: 9.067 ]

Por: Perfil removido em 03/03/2016

Logs

Registro de Logs em PuTTY

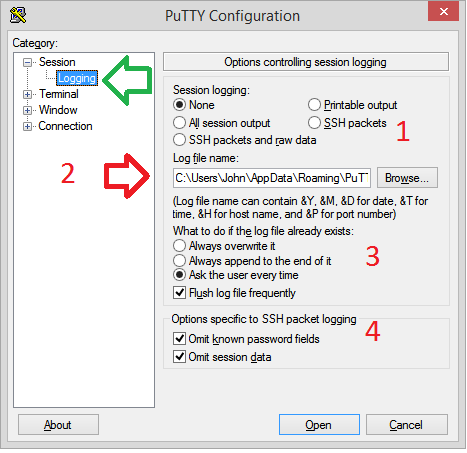

O painel "Logging" - indicado pela seta verde - é o local para configurar várias opções de registro de logs para fins de depuração, análise, segurança ou referência futura. Em "Session Logging" - numero 1 - podemos definir:- None - Essa á opção padrão. Desativa o registro de log.

- Printable output - Neste modo, um arquivo de registro de logs será criado para armazenar somente texto que possa ser exibido (texto puro). Todos os códigos de controle que são enviados durante a conexão são omitidos. Esse tipo de log é editável.

- All Session outupt - Neste modo, o arquivo de log será criado e TUDO que for enviado entre o servidor e o cliente será logado. É possível usar esses dados para criar uma réplica das sessões, reexecutando essa seção passo a passo para depuração.

- SSH packets - Este modo (somente em SSH) permite registrar TODOS os dados da conexão (inclusive dados encriptados). Isso permite uma depuração em nível de rede, com dados que podem ser manipulados e enviados ao autor do software para depuração de bugs. Uma password pode aparecer nestes logs.

- SSH packets and raw data - Este modo (somente em SSH) permite registrar além das informações do modo anterior, dados crus (raw) que são encriptados, comprimidos etc. Esses dados estão dentro de pacotes TCP. Isso permite depurar a corrupção durante o trânsito dos pacotes.

O nome do arquivo de log

Na caixa nomeada "Log file name:" - número 2 - insira uma rota completa e um nome de arquivo válido. Obviamente, esse arquivo deve ficar em uma área onde o usuário possui permissões de escrita e leitura. O botão "Browse..." abre uma caixa de navegação que leva até a localização desse diretório. É possível adicionar meta caracteres no nome do arquivo de modo que sejam substituídos por seus valores reais. Por exemplo:- &Y - será substituído pelo ano corrente em quatro dígitos.

- &M - será substituído pelo mês corrente em dois dígitos.

- &D - será substituído pelo dia do mês em dois dígitos.

- &T - será substituído pela hora corrente na forma HHMMSS sem sinais de pontuação.

- &H - será substituído pelo nome do host servidor.

- &P - será substituído pelo valor da porta TCP no servidor.

Administrando os logs

Se optar por um arquivo único para registrar os logs, esse arquivo pode crescer rapidamente. Isso pode exigir uma certa administração dos logs. - número 3. PuTTY oferece as seguintes opções:- Always overwrite it - Sempre sobrescrever o arquivo anterior.

- Always append to the end of it - Sempre anexe novos dados no fim do arquivo atual.

- Ask the user every time - Pergunte ao usuário a cada nova sessão.

A caixa de opção "Flush log file frequently" - número 3 - define o quão frequente os logs são gravados em disco. Por padrão, PuTTY gravará os dados tão logo eles sejam exibidos. Isso permite gravar logs em tempo real com a sessão aberta e em andamento. Assim, mesmo que a sessão quebre os dados são preservados até o momento da quebra.

Isso causa um impacto considerável no desempenho do sistema e na largura de banda em disco, com centenas de pequenos acessos a disco para gravação. Desmarcando essa opção os dados são salvos somente no fim da sessão. Escolha entre desempenho e segurança!

Opções específicas para pacotes SSH

Estas opções - número 4 - somente são aplicáveis para quando pacotes de dados SSH estão sendo logados. Elas permitem que partes sensíveis sejam descartadas do log. Ainda assim, isso dissuadirá um atacante ocasional; um invasor mais esforçado ainda recolherá muita informação útil neste arquivo, mesmo que esses logs estejam ofuscados. Por exemplo, um comprimento de senha pode ser deduzido aqui.A caixa de checagem "Omit known password fields", quando marcada, remove do log senhas que não estejam encriptadas. Isso é o que acontece SEMPRE no método autenticação por desafio-resposta usado no modo "keyboard-interactive". Isso não incluí a autenticação X11 se estiver utilizando o encaminhamento X11.

Esta opção somente omite dados se perceber que se trata de uma password em trânsito. Quando você inicia uma nova sessão a partir da sua sessão atual (ops! Sempre fazemos isso né!) essa senha é tratada como texto puro. A próxima opção pode evitar isso.

A caixa de checagem "Omit session data", quando marcada, remove do arquivo de log TODOS os dados não encriptados da sessão; isso inclui além dos dados do terminal os canais de encaminhamento (TCP, X11 e o agente de autenticação). Isso reduz substancialmente o tamanho do arquivo de registros, mas aumenta a segurança na mesma proporção.

Continua na Parte II.

KYETOY - 2016

2. Logs

Xen - XL.cfg - Sintaxe da Configuração de Domínios - Parte I

50 toques antes de instalar o Slackware 14.1

Configurar rede wireless (ndiswrapper)

Atributos de arquivos no Linux

Relatórios de impressão em PHP com CUPS + JASmine

Configurando um servidor de FTP no OpenBSD

Existe Putty para Linux. No Debian tem e basta um apt-get install putty.

Não sei se pode ser útil pelo Linux ter mais recursos que o Windows©.

Mas creio que sim pelo funcionamento aqui apresentado.

----------------------------------------------------------------------------------------------------------------

http://24.media.tumblr.com/tumblr_m62bwpSi291qdlh1io1_250.gif

Encryption works. Properly implemented strong crypto systems are one of the few things that you can rely on. Unfortunately, endpoint security is so terrifically weak that NSA can frequently find ways around it. Edward Snowden

Patrocínio

Destaques

Artigos

Instalação e Configuração do Void com Cinnamon

Porque Gentoo semi-binário atualmente (desabafo)

A combinação de WMs com compositores feitos por fora

Audacious, VLC e QMMP - que saudades do XMMS

SUNO OpenSource: Crie um servidor de gerador de música com IA

Dicas

Guia de instalação do Gentoo Linux com Cinnamon (UEFI, LUKS2, Btrfs)

Aparecer o Chuck Norris no seu terminal

Tópicos

Da pra formatar um netbook MGB e usar algum linux nele? É possível usa... (2)

Alguns aplificativos em Flatpak não rodam no Debian [RESOLVIDO] (4)

CachyOS vs Arch [RESOLVIDO] (11)

Um filme, uma banda, um jogo, um livro, um anime (ou mangá) (13)

Top 10 do mês

-

Xerxes

1° lugar - 132.814 pts -

Fábio Berbert de Paula

2° lugar - 64.776 pts -

Buckminster

3° lugar - 42.131 pts -

Alberto Federman Neto.

4° lugar - 31.819 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 22.018 pts -

Daniel Lara Souza

6° lugar - 21.098 pts -

edps

7° lugar - 21.054 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 20.044 pts -

Sidnei Serra

9° lugar - 17.182 pts -

Andre (pinduvoz)

10° lugar - 15.311 pts