Aplicação do firmware intel-microcode no Slackware

Todos sabemos que em outras distribuições as coisas são mais automáticas, já no Slackware são bem manuais, isso é ruim? Acho que depende do ponto de vista! Eu acho bem salutar saber o que ocorre em meu sistema, quais serviços são iniciados e a forma como o mesmo se comporta estando eu (acho) que no controle...

[ Hits: 6.979 ]

Por: edps em 22/11/2020 | Blog: https://edpsblog.wordpress.com/

Verificando por brechas de segurança

Se você usa Slackware e tem um desses processadores Intel mais recentes (não sei se os bugs spectre-meltdown afetam processadores antigos), aqui verá como instalar os pacotes iucode_tool e intel-microcode para que sejam sanadas essas brechas de segurança nesses processadores.

Assim sendo, descubra se o seu sistema está vulnerável assim:

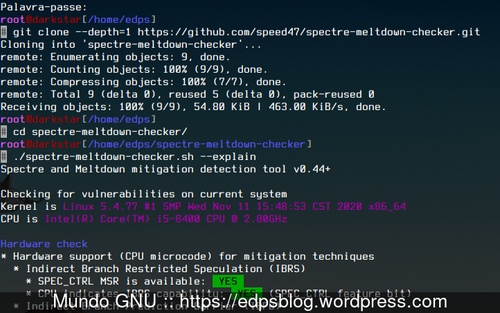

su [senha-de-root] # git clone --depth=1 https://github.com/speed47/spectre-meltdown-checker.git

# cd spectre-meltdown-checker/

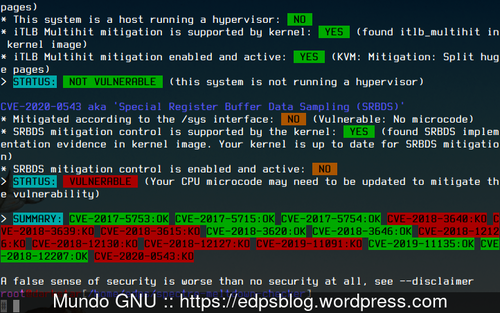

# ./spectre-meltdown-checker.sh --explain A parte gritante nas imagens estarão em vermelho e indicarão VULNERABLE, a seguir veremos como sanar o problema.

Continua...

2. Instalação de pacotes

3. Criação do novo initrd

4. Testando

Personalidades do mundo Open Source

Compilação, empacotamento, instalação e configuração do WINE-dev

Kernel atualizado no Debian - Parte I

KDE Plasma no Slackware Current

Servidores Proxy - Segurança da Informação

Acessando o Linux via SSH através do Android

Sudo 1.8.12 - Parte II - Como sudo funciona

Procedimento para descoberta de chave WEP

muito bom.

___________________________________________________________

[code]Conhecimento não se Leva para o Túmulo.

https://github.com/MauricioFerrari-NovaTrento [/code]

[1] Comentário enviado por mauricio123 em 22/11/2020 - 11:33h

muito bom.

___________________________________________________________

[code]Conhecimento não se Leva para o Túmulo.

https://github.com/MauricioFerrari-NovaTrento [/code]

Thanks!

[3] Comentário enviado por LckLinux em 03/01/2021 - 11:11h

Obrigado \o/

Disponha brother...

Patrocínio

Destaques

Artigos

Migração de Arch Linux para repositórios CachyOS (Uso de Instruções v3 e v4)

Boas Práticas e Padrões Idiomáticos em Go e C

Vale a pena ter mais de uma interface grafica no seu Linux?

Dicas

[Resolvido] Google Chrome reclamando de perfil em uso após mudar hostname

Instalando o Tema de Ícones Tela Circle

Copiar Para e Mover Para no menu de contexto do Nautilus e Dolphin

Dotando o Thunar das opcoes Copiar para e Mover para no menu de contexto

Tópicos

Instalação Dual Boot Linux+Windows 11 (4)

No Ubuntu 26.04, sudo passou a mostrar os asteriscos ao digitar por pa... (5)

Como instalar Warsaw no Gentoo? (0)

Como insiro e excluo um elemento XML e JSON ao código Javascript (1)

Top 10 do mês

-

Xerxes

1° lugar - 125.834 pts -

Fábio Berbert de Paula

2° lugar - 64.810 pts -

Buckminster

3° lugar - 39.401 pts -

Alberto Federman Neto.

4° lugar - 34.117 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 22.868 pts -

edps

6° lugar - 21.567 pts -

Daniel Lara Souza

7° lugar - 20.770 pts -

Sidnei Serra

8° lugar - 19.505 pts -

Mauricio Ferrari (LinuxProativo)

9° lugar - 19.474 pts -

Andre (pinduvoz)

10° lugar - 15.837 pts