Fingerprint: Conhecimento TCP

O Protocolo de Controle de Transmissão TCP (Do inglês Transmission Control Protocol) é um protocolo de comunicação utilizado em redes de computadores para garantir a entrega confiável de dados. Ele faz parte de uma pilha de protocolos cujo nome faz menção aos dois mais importantes TCP/IP. Este estudo foi realizado no curso de Graduação em Sistema de Informação do Instituto Federal de Alagoas.

[ Hits: 5.294 ]

Por: cristofe coelho lopes da rocha em 27/03/2023

Introdução ao TCP

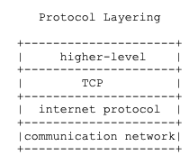

Figura 1. Camadas do protocolo TCP

Cabeçalhos do protocolo

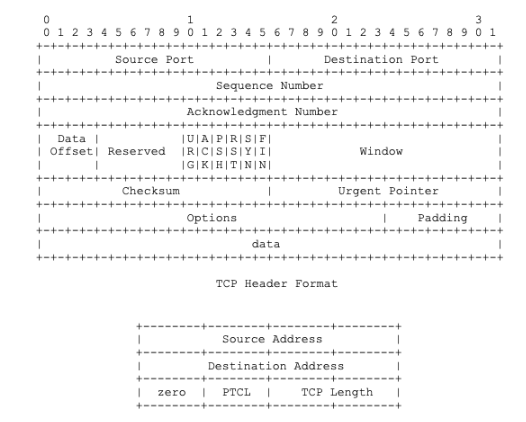

Os segmentos TCP são enviados como datagramas de internet, o cabeçalho do IP carrega vários campos de informação, incluindo source e destination headers e o cabeçalho TCP segue o IP, fornecendo ainda mais informações, entretanto específicas do TCP.

Figura 2. Cabeçalho TCP/IP

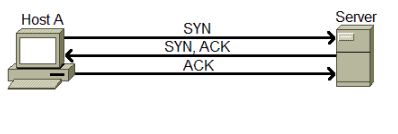

Ao chegar em seu destino, uma arquitetura cliente/servidor realiza o protocolo de transmissão. Para que uma conexão seja estabelecida ou inicializada, os dois TCPs devem sincronizar os números de sequência iniciais um do outro. Isso é feito em uma troca de conexão estabelecendo segmentos transportando um bit de controle chamado "SYN" (para sincronizar) e os números de sequência iniciais. Portanto, a solução requer um mecanismo adequado para escolher um número de sequência inicial e um aperto de mão.

Figura 3. protocolo de transmissão - Three-way Handshake

- O Cliente que iniciou a conexão envia uma mensagem SYN para o servidor, solicitando que seja iniciado o processo de conexão.

- O Servidor responde com uma mensagem SYN/ACK, indicando que recebeu a solicitação e está disposto a se conectar.

- O cliente que iniciou a conexão responde com uma mensagem ACK, confirmando que recebeu a resposta do dispositivo receptor.

Após essa sequência, a conexão é estabelecida e os dispositivos podem começar a trocar dados. O Three-way Handshake é importante para garantir que os dispositivos se comuniquem corretamente e estabeleçam uma conexão segura e confiável.

Na primeira linha, o cliente envia uma solicitação de comunicação. Traduzindo, seria como se o cliente estivesse falando o seguinte:

Cliente, "Gostaria de estabelecer uma conexão. Dá pra sincronizar" envia mensagem com flag SYN ativada.

"Claro, estou disponível", responde o servidor com a flag SYN/ACK.

OK! O cliente responde com a flag ACK ativada e a conexão está estabelecida.

A partir deste momento uma tabela denominada tabela de estado mantém os pacotes com as flags permitindo a transmissão dos pacotes, uma vez que a conexão foi autorizada e estabelecida. Esta tabela fica armazenada no servidor.

2. Farejando a rede

3. RFC (Request For Comments)

Redes definidas por Software com Mininet e POX - Criando meu primeiro Controlador

Melhorando o nível de segurança com chflags

FreeBSD 10 com GNOME 2 - Instalação no VirtualBox

Servidor de impressão com cotas no FreeBSD (CUPS + PostgreSQL + PyKota)

Configurando rede wireless com wpa_supplicant

excelente artigo.

___________________________________________________________

Conhecimento não se Leva para o Túmulo.

https://github.com/mxnt10

Patrocínio

Destaques

Artigos

A evolução do Linux e as mudanças que se fazem necessárias desde o seu lançamento

Maquina modesta - a vez dos navegadores ferrarem o usuario

Fscrypt: protegendo arquivos do seu usuário sem a lentidão padrão de criptograr o disco

Faça suas próprias atualizações de pacotes/programas no Void Linux e torne-se um Contribuidor

Dicas

Tópicos

Warsaw não é reconhecido no Google Chrome 147.0.7727.55 [RESOLVIDO] (9)

Top 10 do mês

-

Xerxes

1° lugar - 144.635 pts -

Fábio Berbert de Paula

2° lugar - 75.586 pts -

Buckminster

3° lugar - 45.941 pts -

Alberto Federman Neto.

4° lugar - 43.603 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 32.015 pts -

edps

6° lugar - 29.807 pts -

Sidnei Serra

7° lugar - 27.684 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 23.570 pts -

Daniel Lara Souza

9° lugar - 22.472 pts -

Andre (pinduvoz)

10° lugar - 20.848 pts