PFSense com Snort

PFSense é um front-end para o PF (Packet Filter) do BSD, de fácil utilização. Neste artigo ensino como integrar o Snort (um poderoso sniffer) com o PFSense, que irá tomar a ação de bloquear o que o Snort considerar uma ameaça.

[ Hits: 84.084 ]

Por: Leonardo Damasceno em 25/09/2009 | Blog: https://techcraic.wordpress.com

Settings, Categories e Rules

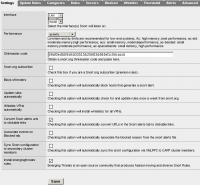

Opção Settings

Agora clique em qualquer outro menu que a página será atualizada e você verá no menu "SERVICES" a opção "Snort", ou seja, a instalação obteve sucesso!Clique na opção "snort" do menu "services" e você irá visualizar essa tela: Preste atenção nas opções e marque as que você utilizará na aba "Settings".

Opções interessantes nessa aba são:

- Block offenders - Irá bloquear os "ofensores" que forem pegos e são exibidos na aba "ALERTS";

- Update rules automatically - Irá realizar atualizações automáticas das regras do Snort.

Antes de configurarmos as regras por modo visual, vamos baixar as regras do site e colocar no servidor!

O diretório usado pelo PFSense no BSD foi: /usr/local/etc/snort/

Faça o download das regras no site do Snort, copie o arquivo para o diretório citado a cima e agora descompacte usando:

# mkdir /usr/local/etc/snort/regras

# cp snortrules-snapshot-CURRENT.tar.gz /usr/local/etc/snort/regras

# cd /usr/local/etc/snort

# rm -rf rules

# cd regras

# tar -zxvf snortrules-snapshot-CURRENT.tar.gz

# cp rules ../

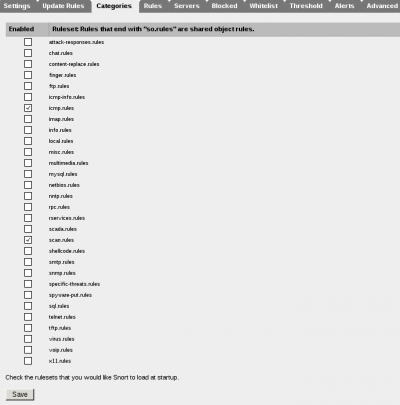

Opção Categories e Rules

Então vamos para "Categories" selecionar as regras que queremos utilizar!Para testar, vamos marcar icmp.rules e scan.rules: Clique em "SAVE".

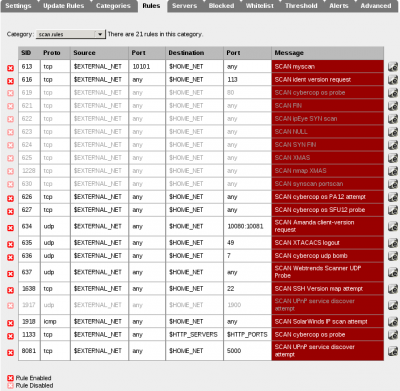

Agora vamos editar as RULES(Regras). Não iremos alterar nada em icmp.rules porque todas as regras já são bem definidas, porém vamos alterar as regras de scan, ou melhor, apenas habilitá-las. Em Category selecione scan.rules e clique na aba RULES: Vamos habilitar as duas opções da regra scan.rules, que tem a seguinte mensagem:

- SCAN synscan portscan

- SCAN nmap XMAS

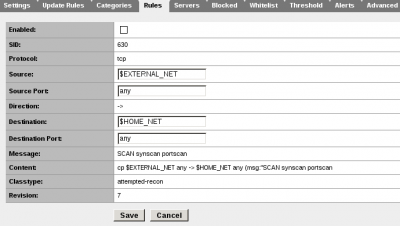

Basta observar a coluna MESSAGE, clique na primeira (SCAN synscan portscan), então clique no botão ao lado com um "E" e você irá para essa tela: Em "ENABLED", dê um clique para habilitar essa regra e depois clique em SAVE. No no topo da página aparecerá essa mensagem:

The Snort rule configuration has been changed. You must apply the changes in order for them to take effect.

Ao lado terá um botão "Apply Changes", clique nele para aplicar realmente a regra editada (habilitada).

Faça o mesmo em "SCAN nmap XMAS" para habilitá-la também.

2. Settings, Categories e Rules

3. Monitorando e verificando erros

Segurança em seu Linux (parte 2)

Análise Forense - Aspectos de perícia criminal

Resetando senha de usuário root em sistemas Debian e Red Hat

Sistemas e volumes criptografados e escondidos utilizando o TrueCrypt

Blindando sua rede com o HLBR - Um IPS invisível e brasileiro

Parabéns pelo artigo o pfsense é um firewall box interessante, deixa até muitas soluções pagas no chinelo e esse é apenas uma funcionalidade dele.

Excelente Dica Leonardo!!!!

Utilizo em minha rede o PfSense junto com squid a mais de 6 meses, quando migrei meu firewall baseado no iptables que escrevi na mão.

Digo com muita enfase que o front-end PfSense é fanstástico, possui inúmeras as funcionalidades de um firewall coorporativo e nunca me deixou na mão.

É robusto, rápido e fácil de usar, juntamente com seus plugins (SNORT é um deles, como mostra a dica) o torna uma das melhores ferramentas open source no mercado.

Um forte abraço a todos.

Sim riav! PFSense é muito bom.

Eu sempre estiver acostumado com iptables, e ainda gosto muito dele, mas não podemos negar que o PFSense é uma ótima ferramenta :D.

Complementando a dica do Leonardo, podemos obter as regras automaticamente utilizando a opção Oinkmaster code (Menu Service -> Snort -> Settings).

Você precisa se cadastrar no snort.org (https://www.snort.org/signup).

Após o cadastro, demora um pouco para o site confirmar seu login, você se autentica e gera seu oinkcode (https://www.snort.org/account/oinkcode).

Depois e so jogar o oinkcode no snort (aba Settings) salvar e clicar na aba Update Rules.

Pronto, ele vai comecar a baixar as regras, só não sei ao certo se ele as atualiza depois automaticamente, pelo o que li sim, mas não testei ainda.

Viva o mundo open source!!!!!

Um abraço.

Grande léo,

Parabéns pelo artigo, está muito bom cara. Continue assim !

Um abraço

Acho que o começo do arquivo esta errado né, segue do site oficial:

pfSense is a free, open source customized distribution of FreeBSD tailored for use as a firewall and router. In addition to being a powerful, flexible firewalling and routing platform, it includes a long list of related features and a package system allowing further expandability without adding bloat and potential security vulnerabilities to the base distribution.

[]'s

Patrocínio

Destaques

Artigos

A evolução do Linux e as mudanças que se fazem necessárias desde o seu lançamento

Maquina modesta - a vez dos navegadores ferrarem o usuario

Fscrypt: protegendo arquivos do seu usuário sem a lentidão padrão de criptograr o disco

Faça suas próprias atualizações de pacotes/programas no Void Linux e torne-se um Contribuidor

Dicas

Tópicos

Abrir um arquivo URL pelaLlinguagem C (2)

alguem tem o link do gamelinux? faz anos sem noticia (3)

Top 10 do mês

-

Xerxes

1° lugar - 144.461 pts -

Fábio Berbert de Paula

2° lugar - 73.405 pts -

Buckminster

3° lugar - 45.373 pts -

Alberto Federman Neto.

4° lugar - 42.575 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 29.574 pts -

edps

6° lugar - 28.015 pts -

Sidnei Serra

7° lugar - 28.359 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 23.394 pts -

Daniel Lara Souza

9° lugar - 22.237 pts -

Andre (pinduvoz)

10° lugar - 20.313 pts