Como detectar e prevenir escalada de privilégios no GNU/Linux

Publicado por Luiz Vieira em 04/02/2010

[ Hits: 10.135 ]

Blog: http://hackproofing.blogspot.com/

Como detectar e prevenir escalada de privilégios no GNU/Linux

Ninja atualmente se encontra na versão 0.1.3 e pode ser instalado a partir dos repositórios das distribuições Debian-like:

Ninja atualmente se encontra na versão 0.1.3 e pode ser instalado a partir dos repositórios das distribuições Debian-like:

# apt-get install ninja

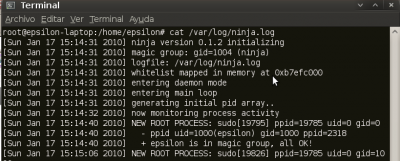

A configuração do NINJA consta de um arquivo de configuração e um arquivo chamado whitelist, onde são armazenados os executáveis do grupo e usuários que poderão executá-los; estes dois arquivos se encontram no diretório /etc/ninja. Adicionalmente devemos criar um arquivo que armazenará o log de nossa ferramenta. Para isso digitamos o seguintes no terminal:

# touch /var/log/ninja.log

# chmod o-rwx /var/log/ninja.log

Agora criamos um grupo chamado ninja (tome nota do GID):

# addgroup ninja

O próximo passo, consiste em agregar nosso usuário e o usuário root ao grupo que acabamos de criar:

# usermod -a -G seu_usuário

# usermod -a -G root

# usermod -a -G messagebus

Editamos o arquivo de configuração:

# vim /etc/ninja/ninja.conf

Procuramos as seguintes linhas e fazemos as respectivas alterações:

daemon=yes

interval=0

logfile=/var/log/ninja.log # certifique-se de tirar a "#" do comentário

whitelist=/etc/ninja/whitelist

no_kill = no

no_kill_ppid = no

As linhas abaixo são para o arquivo whitelist, além de apagarmos a linha do SUDO; o arquivo ficaria da seguinte maneira:

/bin/fusermount:users:

/usr/bin/passwd:users:

/usr/bin/pulseaudio:users:

/usr/sbin/hald:haldaemon:

/usr/lib/hal/hald-runner:haldaemon:

Por último, agregamos o ninja ao boot, adicionando a linha seguinte ao arquivo /etc/rc.local:

Agora basta reiniciar e verificar se nosso NINJA está funcionando como deveria.

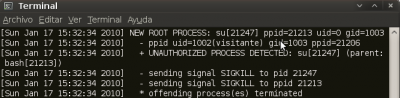

Fazendo uma pequena prova

Depois de reiniciar e ver que o NINJA está sendo executado, faremos um pequeno teste: Quando detecta um processo proibido: Cabe aqui ressaltar que o fundamental é ler toda a documentação do pacote, já que podem haver configurações para cada situação e sistema. Lembremos que no campo da segurança, não basta apenas instalar a aplicação, pois também é importante personalizar a configuração, quer dizer, evitando a configuração padrão.Mais informações:

Aprendendo a programar em Python, Ruby, PHP e outras linguagens (de graça)

Atualização do conteúdo da certificação LPI I e II

Aplicações WEB vulneráveis para testes práticos

Como se tornar um Hacker - artigo que deve ser lido por todos

Delete mais rápido na planilha Calc do OpenOffice

Instalando JDK em várias arquiteturas com o Colibri

A história do Blender e seu criador

Flash player em plataforma 64 bits (instalando com .deb)

Nenhum comentário foi encontrado.

Patrocínio

Destaques

Artigos

Criptografando sua Home com Gocryptfs para tristeza do meliante

A Involução do Linux e as Lambanças Desnecessárias desde o seu Lançamento

O Journal no Linux para a guarda e consulta de logs do sistema

A evolução do Linux e as mudanças que se fazem necessárias desde o seu lançamento

Dicas

Discos que não instalam o sistema por erro MBR/GPT no Linux

Hospedagem de Mangás com Kavita e Docker para Acesso Remoto via Tailscale

Aplicar tema e ícones do Ubuntu Cinnamon no Arch Linux sem AUR

Tópicos

Instalação do driver Epson L3150 (2)

Continuando meus tópicos anteriores (7)

Configurar cloudflare via terminal (1)

Top 10 do mês

-

Xerxes

1° lugar - 152.976 pts -

Fábio Berbert de Paula

2° lugar - 77.546 pts -

Buckminster

3° lugar - 48.841 pts -

Alberto Federman Neto.

4° lugar - 43.817 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 33.340 pts -

edps

6° lugar - 31.347 pts -

Sidnei Serra

7° lugar - 26.350 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 24.742 pts -

Daniel Lara Souza

9° lugar - 23.313 pts -

Andre (pinduvoz)

10° lugar - 21.893 pts