Bloqueando logins indesejados no servidor SSH

Publicado por Perfil removido em 10/01/2008

[ Hits: 24.412 ]

Bloqueando logins indesejados no servidor SSH

Para isso, faça o seguinte:

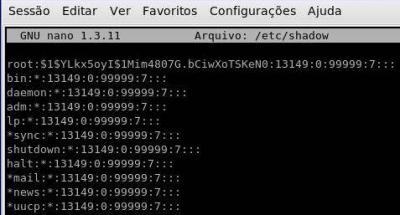

1) Abra o arquivo /etc/shadow e veja os usuários cadastrados no servidor, incluso os administrativos:

Obs.: aumente a segurança do sistema colocando um "*" (asterisco) na frente dos usuários administrativos que não serão utilizados (mail, news, uucp, games etc).

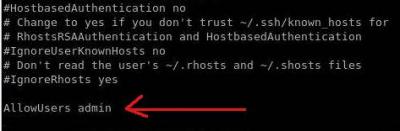

2) Abra o arquivo /etc/ssh/sshd_config e adicione o usuário cadastrado no servidor que será permitido login:

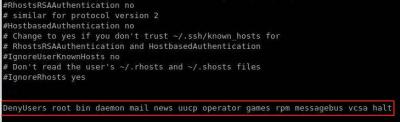

3) Agora adicione os usuários que você não quer que se logue no servidor via ssh, incluso o root:

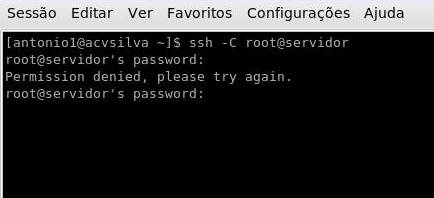

Veja abaixo uma tentativa de login como usuário root:

Ah, obviamente, não se esqueça de reiniciar seu servidor SSH após as mudanças...

;-))

Instalando Spotify no Ubuntu 18.04 LTS

VirtualBox: tela grande maximizada!

cURL - Brute-force em aplicações Web

[Esclarecimento] Multiseat não é Multiterminal

Melhorando a segurança do Linux

Vídeo laboratório de Pentest - Pós-exploração, byPass Firewall, etc

Acesso remoto a seu GNU/Linux via linha de comando

Fiz algo parecido com meu servidor de casa. Criei chaves privadas em todos os computadores que irão acessar minha máquina de casa, como meu notebook, meu PC do trabalho, etc. Depois disso, copiei as respectivas chaves públicas para o ~/.ssh/authorized_keys no servidor, e fiz com que o servidor não aceitasse login via senha, apenas via chave pública/privada. Porém esse método é um pouco perigoso, pois se eu perder minha chave privada não tenho como acessar meu servidor, porém tendo uma cópia de segurança num pen-drive já diminui essas chances.

Felipe

Parabéns,

Muito legal a sua dica, estou procurando para toda vez quem logar no ssh enviar um sms para mim.

Patrocínio

Destaques

Artigos

O Journal no Linux para a guarda e consulta de logs do sistema

A evolução do Linux e as mudanças que se fazem necessárias desde o seu lançamento

Maquina modesta - a vez dos navegadores ferrarem o usuario

Fscrypt: protegendo arquivos do seu usuário sem a lentidão padrão de criptograr o disco

Dicas

Sway no Arch Linux: configuração Inicial sem enrolação

Resolvendo o bloqueio do Módulo Warsaw no Arch Linux (Porta 30900)

Tópicos

Continuando meus tópicos anteriores (1)

Saída de loop após teste de if. (2)

Governo da França vai trocar Windows por Linux (9)

Warsaw não é reconhecido no Google Chrome 147.0.7727.55 [RESOLVIDO] (9)

Top 10 do mês

-

Xerxes

1° lugar - 145.029 pts -

Fábio Berbert de Paula

2° lugar - 76.208 pts -

Buckminster

3° lugar - 46.570 pts -

Alberto Federman Neto.

4° lugar - 43.895 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 32.508 pts -

edps

6° lugar - 30.227 pts -

Sidnei Serra

7° lugar - 27.071 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 23.739 pts -

Daniel Lara Souza

9° lugar - 22.661 pts -

Andre (pinduvoz)

10° lugar - 20.824 pts