Implementação de WAF mod_security e integração com Graylog utilizando Filebeat e Logstash

Instalar e configurar um WAF utilizando mod_security em um servidor de proxy reverso para bloquear acessos maliciosos. Também é mostrado como integrar os logs gerados com o Graylog, a fim de obter uma melhor visibilidade dos ataques. Essa integração é feita com FileBeat e Logstash e o tratamento dos dados com o projeto logstash-modsecurity.

[ Hits: 10.729 ]

Por: NerdBarbado em 30/07/2020

Integração com o Graylog

sudo firewall-cmd --reload

Pronto, a princípio logs do Logstash devem chegar ao Graylog. Para forçar isso, execute a linha abaixo novamente, substituindo pelo endereço do seu sistema web protegido pelo mod_security. Isso irá criar uma requisição que parece maliciosa, disparando o mod_security:

sudo curl -s -o /dev/null -w '%{http_code}' " teste.com.br?username=1'%20or%20'1'%20=%20'"

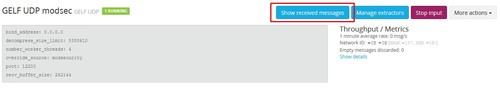

Depois de algum tempo o Graylog deve receber um log do Logstash e o listar na tela, já que foi configurado anteriormente para ele listar os dados recebidos do input criado especificamente para o modsecurity: Nesse ponto, você já tem toda a instalação e configuração funcional! Como passo seguinte pode-se ainda tentar criar extractors para retirar mais informações úteis dos logs recebidos do mod_security e muito mais, aproveitando todas as funcionalidades do Graylog.

2. Instalação e configuração do mod_security e mod_evasive

3. Instalação e configuração do FileBeat e Logstash

4. Testando integração do modsecurity, filebeat e logstash

5. Integração com o Graylog

CheckSecurity - Ferramenta para segurança simples e eficaz, com opção para plugins

Tratamento de dados fornecidos pelo usuário: projetando sistemas com mais segurança

A mitologia da imunidade a vírus no Linux

Cliente Linux no servidor LDAP

Fala amigo,

Primeiramente obrigado pelo artigo.

Uma observação:

Na parte "IncludeOptional modsecurity.d/rules/*.conf" seria "IncludeOptional modsecurity.d/owasp-modsecurity-crs/rules/*.conf"

Na parte "Ainda no arquivo /etc/httpd/modsecurity.d/mod_security.conf verifique..." o caminho do arquivo está errado. Seria o caminho /etc/httpd/conf.d/mod_security.conf

Atenciosamente,

x.x

run rabbit run

Patrocínio

Destaques

Artigos

Maquina modesta - a vez dos navegadores ferrarem o usuario

Fscrypt: protegendo arquivos do seu usuário sem a lentidão padrão de criptograr o disco

Faça suas próprias atualizações de pacotes/programas no Void Linux e torne-se um Contribuidor

Como rodar o Folding@home no Linux

Criando um painel de controle (Dashboard) para seu servidor com o Homepage

Dicas

Utilizando a Ferramenta xcheckrestart no Void Linux

Pisando no acelerador do Linux Mint: Kernel XanMod, zRAM e Ajustes de Swap

Como compilar kernel no Linux Mint

Tópicos

como usar o caja como cliente FTP no linux mint? (3)

O que você está ouvindo agora? [2] (247)

O que significa essa expressão? (3)

o que é esta mensagem? relatorios do sistema (8)

VMWare Player não conecta na rede nem consigo intercambiar arquivos (3)

Top 10 do mês

-

Xerxes

1° lugar - 148.836 pts -

Fábio Berbert de Paula

2° lugar - 69.529 pts -

Buckminster

3° lugar - 48.202 pts -

Alberto Federman Neto.

4° lugar - 38.734 pts -

Sidnei Serra

5° lugar - 25.243 pts -

edps

6° lugar - 24.968 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

7° lugar - 24.833 pts -

Daniel Lara Souza

8° lugar - 22.422 pts -

Mauricio Ferrari (LinuxProativo)

9° lugar - 21.958 pts -

Andre (pinduvoz)

10° lugar - 18.261 pts