Gerenciando regras de Iptables com Firewall Builder (parte 2)

Depois de alguns comentários enviados por amigos do VOL, decidi criar um outro artigo que completasse o anterior, onde falei sobre o Firewall Builder, usado para gerenciar regras de Iptables. Neste artigo vou abrir o leque e mostrar todos os detalhes da instalação e da montagem das regras de firewall.

[ Hits: 117.901 ]

Por: Alan Cota em 27/05/2005

Criando regras de firewall

Vou criar algumas regras básicas para tentar fazer com que você entenda os conceitos utilizados para criação.

Onde criar as regras?

E agora, onde criar as regras? Existem as guias padrão: Policy e NAT. E além disso existe uma guia de policy para cada interface que você adicionou em seu firewall.

A criação das regras deverá ser de acordo com seu critério. Caso você utilize alguma regra que não tenha os parâmetros -i (especifica interface de entrada) ou -o (especifica interface de saída), você pode colocar esta regra dentro da guia Policy. Mais se sua regra deve ter algum parâmetro destes, elas devem entrar em suas devidas interfaces. Complicado? Vamos dar um exemplo prático.

Vamos supor que você queira liberar acesso via SSH a um servidor chamado PLUTO, vindo da rede externa (internet). Onde você poderia colocar esta regra? Em dois lugares:

1. Na guia de Policy, que vamos chamar de regras globais;

2. Ou na policy referente a sua interface externa.

O jeito que eu acho mais fácil de decidir onde criar ou não as regras, é criar uma regra padrão de DENY em todas as guias, depois compilar e instalar. Feito isso, abra a tela de log, com o comando:

$ tail -f /var/log/messages

Agora efetue seus acessos e veja em qual policy ele acusa no log e depois é só ir na guia indicada e criar a regra, caso seja realmente liberar.

Talvez isso tenha ficado meio complicado. Vou dar um exemplo prático com imagens, logo abaixo. Vamos criar um regra para liberar acesso SSH ao nosso servidor firewall, somente para a estação de FULANO.

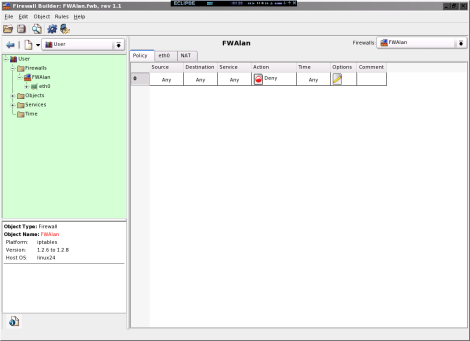

1. Com o firewall builder aberto, clique na guia de política global (Policy).

2. Agora clique com o botão direito do mouse e clique em "Insert Rule". Note que será inserida automaticamente uma regra que bloqueia tudo vindo de qualquer origem. Esta regra deve existir em todas as guias de interfaces. Repita isso para cada outra interface que você tiver.

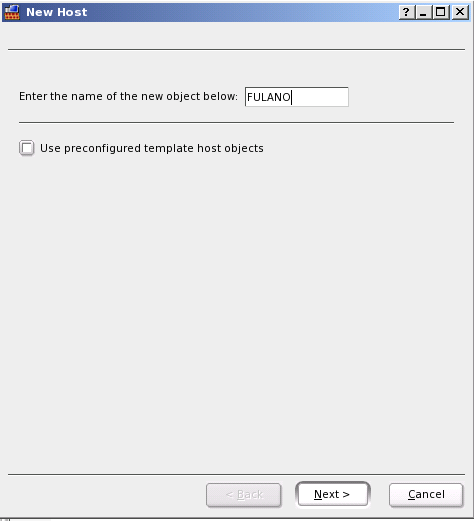

3. Agora vamos criar um objeto host que represente a máquina do FULANO. Clique com o botão direito do mouse em Hosts e depois em "New host".

Insira o nome do host, que no nosso exemplo será FULANO. Depois clique em Next. Apenas clique Next na tela de informações sobre SNMP, deixando selecionada a opção "Configure interfaces manually".

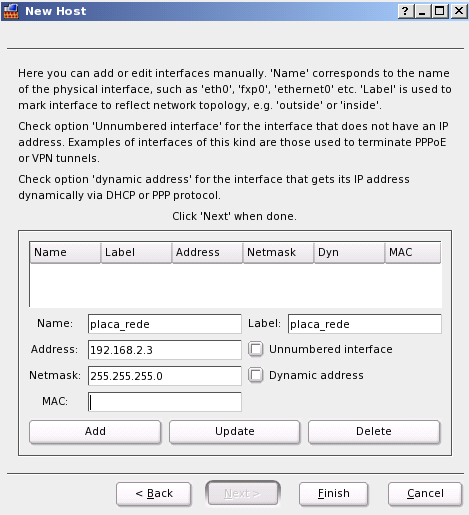

Na criação de hosts não é necessário ter o nome correto da interface do host destino e você pode colocar qualquer nome, como eth0 ou interface interna, etc. Fica a seu critério, como mostra a figura abaixo:

Agora é só clicar em Finish e seu objeto host que representará a máquina FULANO, estará pronto.

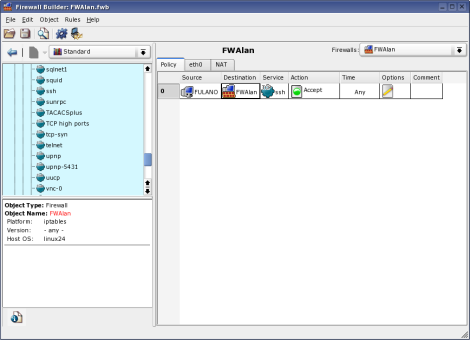

Agora vamos criar uma regra global que permita o acesso SSH do host recém criado (FULANO) ao nosso firewall.

1. Vá até as configurações de Policy Global e clique com o botão direito do mouse e depois em "Insert rule".

2. Agora encontre o objeto host FULANO, depois clique nele com o botão direito do mouse e depois em Copy.

3. Agora clique com o botão direito no campo Source da regra e clique em Paste, para colar o objeto host FULANO copiado.

4. Agora repita a operação de cópia, porém clicando sobre o objeto Firewall.

5. Agora cole o firewall, clicando com o botão direito depois em Paste no campo Destination da nossa regra.

6. Agora vamos selecionar o tipo de serviço a ser liberado. Lembrando que podemos usar os serviços pré-configurados pelo Firewall Builder ou criar nossos próprios. Neste exemplo nós vamos usar um já existente.

7. Repare que existe um drop-down com User e Standard, logo acima do painel onde ficam os objetos de firewall. Clique e selecione Standard.

8. Vá em Services > TCP e selecione ssh, clicando no mesmo com o botão direito do mouse e depois em Copy. Vale mencionar que é possível clicar sobre o objeto desejado e ao invés de copiar e colar, você pode arrastá-lo para o local de destino desejado.

9. Agora cole o serviço ssh no campo Service da regra global que estamos criando.

10. Pronto, agora falta modificar o action para ACCEPT clicando com o botão direito sobre o campo e escolhendo a ação desejada.

Para incrementar ainda mais nossa regra de exemplo, você pode clicar com o botão direito do mouse sobre o campo Options e selecionar "Rule Options". Aqui dentro é possível trocar o prefixo de log, dentre outras coisas. Toda regra por padrão é inicializada com o log ativo. Você pode desativá-lo clicando com o botão direito do mouse sobre o campo Options, depois em "Logging Off".

Se tudo deu certo, sua regra ficou igual a minha:

2. Configurações iniciais

3. Administrando os objetos

4. Criando regras de firewall

5. Conclusões

Por que o Linux é uma melhor opção comparado ao Windows?

Diferenças entre o sistema de arquivos do Windows e Linux

Administrando bancos MySQL com phpMyAdmin

Implementando uma política de segurança eficaz

Port Scan Attack Detector (PSAD) com iptables

Um poderoso firewall para a sua rede wireless com IP x MAC

Script de firewall e análise de log

Slackware 11 + kernel-2.6.18 + Layer7 + iptables

Eu ainda prefiro fazer meu firewall na unha. :P mas o artigo esta bem legal parabens!!!

Cara,

Eu nao conheço iptables para escrever um bom script de firewall sozinho. Tambem nao testei o firewall builder ainda, mas esse seu artigo ficou show.

De 0 a 10, eu dou 11 pra ele. Parabens.

Eai Shocker;

Parabéns pelo artigo cara, um dos melhores que eu encontrei sobre o Firewall Builder.

Aproveitando eu queria fazer uma pergunta, alguém sabe como funciona o snmp no fwbuilder??? Como se faz para obter as configurações de um firewall ja configurado??? se alguem souber e poder ajudar, eu agradeço!!!!

Valeu

Cheguei a ler o primeiro artigo que tbem ficou muito bom mais tinha mais informacoes basicas,mais este artigo 2 ficou muito bom .

Parabens!!!!!!!!

Alan,

Estou instalando o Fwbuilder em uma máquina para teste, consegui configurar quase tudo, mas quando mando instalar as regras na máquina acontece o erro "Failed to start ssh". Estou usando o Debian 4, já verifique a instalação do ssh na máquina e não tenho nenhum problema, creio que falte algum parametro que não configurei.

Poderia me ajudar,

Abs.

IAEW Galera BLZ ?

Eu tenho um Servidor Windows 2003 na minha rede interna (atraz de um Firewall iptables).

E eu preciso passar pelo firewall para acessar a VPN (IPSEC) no 2003.

Eu queria dicionar as seguintes regras no Firewall Builder mais ñ consigo; ainda ñ estou muito familharizado Firewall Builder.

Adoraria um Screen Shot de como ficaria essa regra no FB

Alguem poderia me dar uma mão?

REGRAS:

iptables -A FORWARD -p tcp --dport 50 -j ACCEPT

iptables -A FORWARD -p tcp --dport 51 -j ACCEPT

iptables -t nat -A PREROUTING -p tcp --dport 50 -j DNAT --to 10.10.10.253:20

iptables -t nat -A PREROUTING -p tcp --dport 51 -j DNAT --to 10.10.10.253:21

Patrocínio

Destaques

Artigos

Maquina modesta - a vez dos navegadores ferrarem o usuario

Fscrypt: protegendo arquivos do seu usuário sem a lentidão padrão de criptograr o disco

Faça suas próprias atualizações de pacotes/programas no Void Linux e torne-se um Contribuidor

Como rodar o Folding@home no Linux

Criando um painel de controle (Dashboard) para seu servidor com o Homepage

Dicas

Utilizando a Ferramenta xcheckrestart no Void Linux

Pisando no acelerador do Linux Mint: Kernel XanMod, zRAM e Ajustes de Swap

Como compilar kernel no Linux Mint

Tópicos

O que você está ouvindo agora? [2] (246)

Abrir um arquivo URL pelo Clipper (9)

Seno, Coseno, Tangente em CLIPPER (1)

Top 10 do mês

-

Xerxes

1° lugar - 144.941 pts -

Fábio Berbert de Paula

2° lugar - 67.504 pts -

Buckminster

3° lugar - 47.606 pts -

Alberto Federman Neto.

4° lugar - 36.507 pts -

Sidnei Serra

5° lugar - 25.626 pts -

edps

6° lugar - 23.782 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

7° lugar - 22.659 pts -

Daniel Lara Souza

8° lugar - 21.738 pts -

Mauricio Ferrari (LinuxProativo)

9° lugar - 21.270 pts -

Andre (pinduvoz)

10° lugar - 17.154 pts