Pen-Test com ênfase em WLAN

Em geral, é comum encontrar redes sem fio desprovidas de segurança e passíveis de serem facilmente invadidas, comprometendo assim toda a rede, onde atualmente toda a informação digital tem um valor imensurável para o meio corporativo, sendo que ter seus dados capturados por um atacante é algo que pode gerar danos irreparáveis.

Parte 2: Quebrando WEP

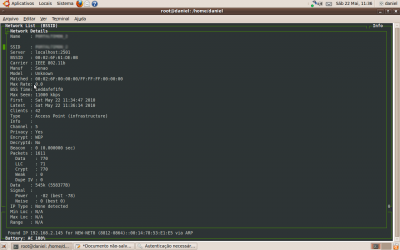

O Kismet é uma ferramenta passiva que trata a busca de informações e captura de pacotes de uma determinada rede. Quando executada, sua interface de rede é automaticamente inserida em modo promíscuo.

Usando o sistema operacional Ubuntu 9.10, o primeiro passo para se usar o kismet é baixar o pacote e depois deve-se configurar o mesmo de acordo com o driver de sua interface de rede, o arquivo de configuração é o /etc/kismet/kismet.conf.

# apt-get install kismet

Edite a linha "source=none,none,addme", onde o primeiro "none" é o driver usado pela sua placa de rede, o segundo "none" é a sua interface e "addme" é um apelido qualquer que pode-se dar a interface de rede.

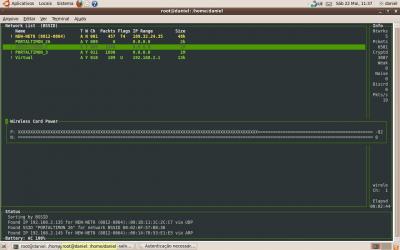

Quando o comando "kismet" é executado em um terminal, você terá acesso a seguinte interface: Pressione a tecla backspace e em seguida a tecla "s" e depois "b", e selecione a rede alvo, para obter informações sobre a rede alvo pressione a tecla enter. Para efetuar a captura de pacotes devemos selecionar a rede alvo e ativar a tecla caps lock e em seguida digitar shift+l para que o KISMET comece a captura. Agora para injetar tráfego na rede deve-se colocar a interface em modo promíscuo no canal da rede alvo, onde wlan2 refere-se a interface de rede e 5 o canal utilizado pela rede alvo, para isso utilizamos o seguinte comando:

# airmon-ng start

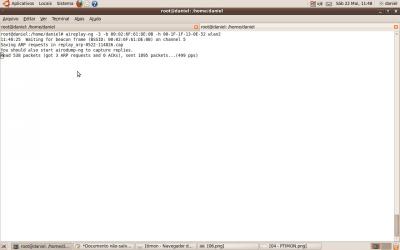

Utilize a ferramenta aireplay-ng para a injeção de tráfego na rede. O aireplay-ng faz parte da sute aircrack-ng. Para injetar tráfego na rede alvo é necessário obter informações como o BSSID do AP alvo e endereço físico de sua interface de rede, obtendo essa informação é só executar o seguinte comando em outro terminal:

# aireplay-ng -3 -b 00:02:6F:61:DE:0B -h 00-1F-1F-13-0E-52

Onde 00:02:6F:61:DE:0B o BSSID e o 00-1F-1F-13-0E-52 o endereço físico de sua interface de rede ou de algum cliente conectado.

Usando o sistema operacional Ubuntu 9.10, o primeiro passo para se usar o kismet é baixar o pacote e depois deve-se configurar o mesmo de acordo com o driver de sua interface de rede, o arquivo de configuração é o /etc/kismet/kismet.conf.

# apt-get install kismet

Edite a linha "source=none,none,addme", onde o primeiro "none" é o driver usado pela sua placa de rede, o segundo "none" é a sua interface e "addme" é um apelido qualquer que pode-se dar a interface de rede.

Quando o comando "kismet" é executado em um terminal, você terá acesso a seguinte interface: Pressione a tecla backspace e em seguida a tecla "s" e depois "b", e selecione a rede alvo, para obter informações sobre a rede alvo pressione a tecla enter. Para efetuar a captura de pacotes devemos selecionar a rede alvo e ativar a tecla caps lock e em seguida digitar shift+l para que o KISMET comece a captura. Agora para injetar tráfego na rede deve-se colocar a interface em modo promíscuo no canal da rede alvo, onde wlan2 refere-se a interface de rede e 5 o canal utilizado pela rede alvo, para isso utilizamos o seguinte comando:

# airmon-ng start

Utilize a ferramenta aireplay-ng para a injeção de tráfego na rede. O aireplay-ng faz parte da sute aircrack-ng. Para injetar tráfego na rede alvo é necessário obter informações como o BSSID do AP alvo e endereço físico de sua interface de rede, obtendo essa informação é só executar o seguinte comando em outro terminal:

# aireplay-ng -3 -b 00:02:6F:61:DE:0B -h 00-1F-1F-13-0E-52

Onde 00:02:6F:61:DE:0B o BSSID e o 00-1F-1F-13-0E-52 o endereço físico de sua interface de rede ou de algum cliente conectado.

Nota 10.